马上注册,结交更多好友,享用更多功能,让你轻松玩转社区。

您需要 登录 才可以下载或查看,没有账号?立即注册

x

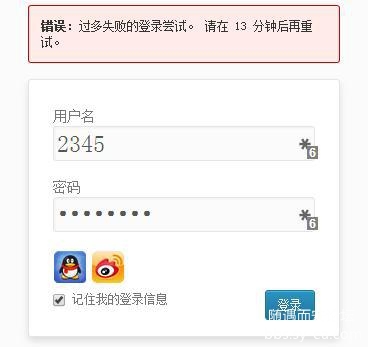

近几天wordpress社区的小伙伴们反映遭到了利用xmlrpc.php进行暴力破解的攻击。利用xmlrpc.php提供的接口尝试猜解用户的密码,可以绕过wordpress对暴力破解的限制。已经发现了大规模的利用,启用了xmlrpc的同学需要尽快修复。安装或者升级Login Security Solutin插件 通常wordpress登录接口都是做了防暴力破解防护的,比如freebuf的登录只能有尝试5次。

这种利用xmlrpc.php的攻击可以绕过这些限制。攻击的方式直接POST以下数据到xmlrpc.php.- <?xml version="1.0" encoding="iso-8859-1"?>

- <methodCall>

- <methodName>wp.getUsersBlogs</methodName>

- <params>

- <param><value>username</value></param>

- <param><value>password</value></param>

- </params>

- </methodCall>

使用intruder进行测试,发现服务端没有进行限制。

|