马上注册,结交更多好友,享用更多功能,让你轻松玩转社区。

您需要 登录 才可以下载或查看,没有账号?立即注册

x

IBM的安全研究人员最近发现了针对Middle Eastern Petrochemical companises(中东石化公司)采用了大规模分布式的Citadel木马。 研究人员同时称,这种有针对性的攻击使用的是流行的Citadel木马,这种木马首次发现于2012年,是基于银行木马Zeus的源代码进一步修改的。Citadel会在被感染的机器上窃取个人信息,包括银行和财务数据,安全专家已经发现了已运行多年的Citadel僵尸群,但专家们认为近日的发现是首次Citadel木马被用来有针对性的对非金融行业的企业进行间谍活动。 SecurityIntelligence发表的博文称:“这次攻击的目标包括中东最大的石化产品经销公司和原材料提供商。” Zeus的源代码可已在网络上获得,加以改进后的Citadel拥有更强大的功能。最新版本的Citadel包括先进的远程控制和数据窃取能力。在某些具体的情况下,Citadel可以监视用户的某些URL(例如:http://mail.target-company.com"),如目标公司的电子邮件,并抓取所有传输中的数据。数据一旦传到了C&C指控服务器后,黑客将会控制受害者的邮箱。

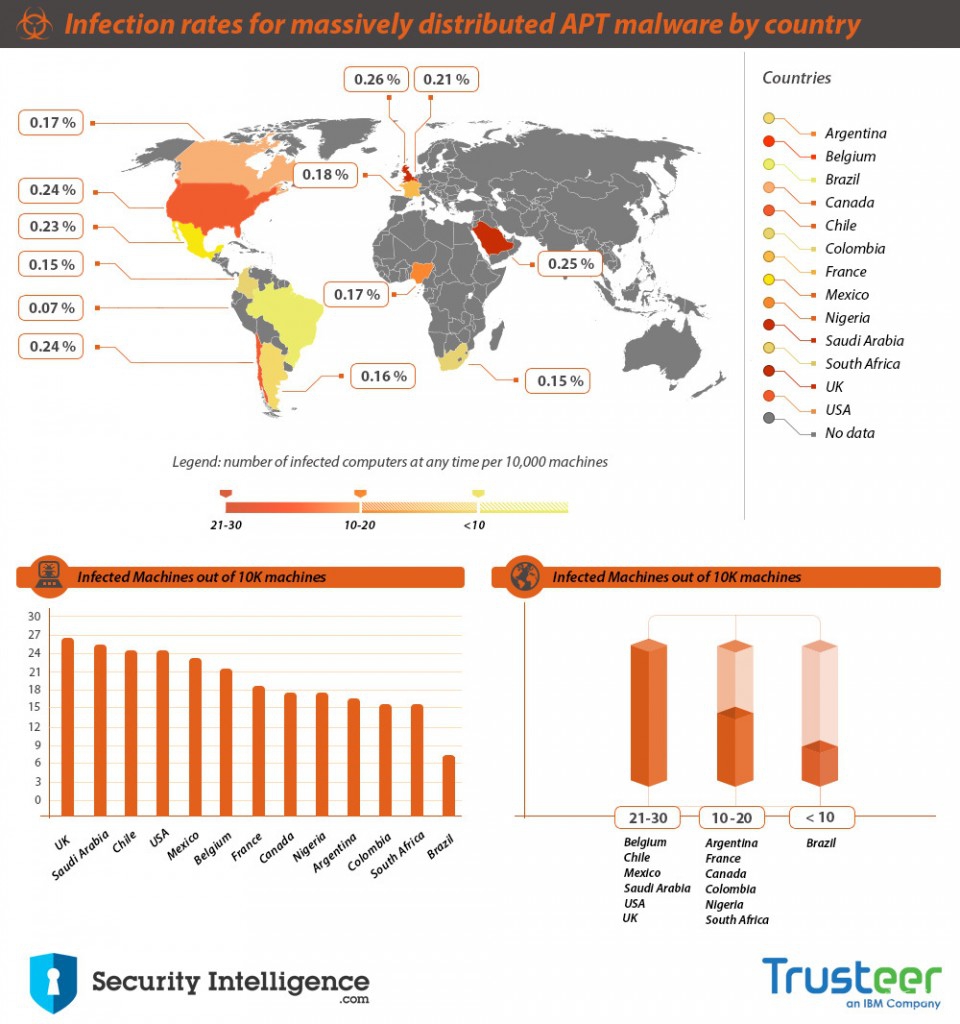

Citadel木马和相类似的木马具有以下功能: 1、键盘记录:记录下受害者的每一次键盘输入并发送给攻击者。2、屏幕截图。3、视频拍摄:录制浏览器显示给用户的信息。4、数据劫持:采集Web表单中受害者提交的数据。相比键盘记录和屏幕截图等更具有危险性,可以直接获取真实完整的用户刚刚提交的数据,哪怕用户使用的是虚拟键盘或者是通过复制粘贴到浏览器的数据。5、HTML注入:生成合法的页面并植入到用户浏览器中,并窃取用户输入的重要数据和身份验证信息。通常显示成安全警告、自定义的登录页面、账户导航和金融交易中的其他信息。6、指令远程控制:允许攻击者对多台受害者的计算机进行远程指令操控并窃取数据。7、高级远程控制:允许攻击者完全控制PC并访问企业内部网络,并可以通过图形化界面或桌面共享的方式。8、高级自保护技术:逃避反病毒软件的安全控制。9、防研究技术:防止恶意软件研究者了解内部的运作方式。上述特性和功能使这类恶意软件可以非常有效的进行针对性攻击,并且许多APT团队已经在使用这类源代码。 Trusteer的专家称此类恶意软件会通过钓鱼、偷渡式下载、水坑攻击或蓄谋已久的社会工程学攻击来感染受害者的计算机。同时,Trusteer称在全球每500台计算机中就大概会有1台计算机被感染分布式APT恶意软件。 下图为被大规模分布式APT恶意软件攻击的数据图(我天朝无数据):

本文参考以下来源:securityaffairs.co

|