9月20日,安全名记Brian Krebs个人网站遭到流量达665Gbps,且持续多天的大规模DDOS攻击,最终被迫下线数日。9月21日,法国网络服务商OVH同样遭到DDOS攻击,OVH技术总监称攻击流量峰值曾达到1Tbps。

网络服务商Level3对Krebs网站的攻击进行调查后表示,DDOS攻击使用了多达150万被入侵设备组成的“僵尸网络”,其中大部份为中国大华(DAHUA)公司生产的网络摄像头。黑客利用这些在线设备持续访问Brian Kreb网站,形成大量请求流量,致其瘫痪。而对两起DDOS攻击进行分析调查的FLASHPOINT公司声称,中国另一家厂商雄迈科技生产的网络摄影设备由于存在漏洞,也被黑客用于发动DDOS攻击。安全防护商Akamai也证实,Krebs网站和OVH遭受的DDOS攻击来源可能为同一批受恶意软件Mirai感染的僵尸网络。 最终,Level3、FLASHPOINT和F5等其它网络公司都相继确认黑客使用恶意软件Mirai感染物联网(IOT)设备进行DDOS攻击。

1 DDOS攻击的物联网僵尸军团组成:大量中国摄像厂商生产的IOT设备

大华公司生产的网络摄像设备

经Level 3调查发现,攻击krebs网站的僵尸网络设备大部份来自台湾、巴西和哥伦比亚,这些设备大多为中国摄像机和DVR生产商大华公司(DAHUA)生产的网络摄像设备,有一百多万暴露于互联网上的此类网络设备正被感染成为强大的僵尸网络。

Level 3首席安全官Dale Drew解释道,黑客通过摄像头漏洞入侵控制了大量DAHUA设备,在硬件linux系统下生成随机用户,并植入恶意软件形成僵尸网络。另外,大华公司早期的大多数网络设备中存在默认用户名密码。 据Level3首席安全官Dale Drew表示,该漏洞很难通过远程方式解决,除非更换硬件。他们已及时告知了大华公司,虽然大华方面还未做出官方回应,但正在努力解决这个问题。 雄迈科技生产的网络摄像设备

而另据参与调查的FLASHPOINT公司分析发现,参与DDOS攻击的僵尸网络中还有部份为位于中国杭州的DVR生产商雄迈科技(XiongMai Technologies)生产的网络摄像设备,这些设备内置了相同的默认用户名密码组合root/xc3511,且不允许用户更改,可以被远程telnet或ssh访问。初步估计有50多万此类网络设备存在该安全风险。

图:雄迈科技设备全球分布图 FLASHPOINT还声称,雄迈的NetSurveillance和CMS系列软件存在可绕过认证漏洞, 当访问登录界面之后: http:

图:CMS认证绕过漏洞分析

会触发DVR.htm页面,结合CVE-2016-1000246和CVE-2016-1000245可成功实现绕过,这种安全漏洞能轻易让黑客建立阵容庞大的僵尸网络。详细可参考Flashpoint技术分析报告。 2 发动DDOS攻击的主要元凶:恶意软件 Mirai根据Level3和其它调查机构表示,DDOS攻击中使用的恶意软件主要以嵌入式Linux硬件IOT设备为攻击目标。另据数据安全公司Imperva和应用交付网络服务商F5分析证实,感染IOT设备形成DDOS僵尸网络的主要恶意软件为Mirai。 Imperva 公司曾于8月17日探测到了Mirai僵尸网络的一系列GRE洪水攻击,攻击流量的高低峰值分别达到280 Gbps 和130 Mpps。在以上两起攻击发生后,Imperva对全球49657个受Mirai感染的设备IP调查后发现,Mirai僵尸网络已遍及164多个国家,甚至还出现在黑山、塔吉克斯坦、索马里这样的偏远国家。

根据Imperva技术分析,Mirai具备以下特点:执行不同或特定服务端口攻击,并用61组用户名密码组合对IOT设备进行暴力破解:

在代码中内置了感染白名单,遇到以下IP后避免进一步感染入侵,这些IP地址包括美国邮政局、国防部、IANA、HP等组织机构:

在执行HTTP flood攻击中,用以下默认user-agents请求方式进行隐藏:

具备安全绕过能力,当识别到DDOS防护商DOSARREST和CLOUDFLARE设备之后,会自动执行相关绕过策略:

比较有趣的是,当Mirai感染了网络设备之后,为了获得感染设备的绝对控制权,彻底清除其它被植入的恶意软件,竟然建立套接字端口,利用脚本关闭ssh\telnet\http等外连服务,阻止其它恶意软件或僵尸网络远程操控该设备。

Mirai识别其它恶意软件或僵尸网络的方式为内存搜读方式(memory scraping)

以下为Mirai对另一恶意软件Anime进行查找和清除的代码:

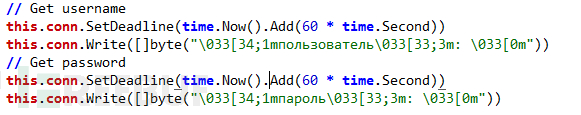

另外,在Mirai与远程C&C交互通信的代码中,竟然还发现了俄语字符串,但这也只能证明Mirai开发者可能为俄语系地区黑客。(пользователь 用户名,пароль 密码)

另据F5公司调查声称,Mirai除了依靠传统的ICMP UDP 和SYN攻击外,还使用了不常用的攻击技术“DNS water torture”和 “GRE flood”。不同于常规的DNS反射放大攻击,“DNS water torture”由僵尸网络傀儡端向目标DNS服务器发送少量但持续的递归查询请求,对目标机构的各个DNS服务器逐渐形成超负荷流量攻击。

3 幕后黑手调查专家表示,这种由僵尸网络发动的攻击存在很多中间节点和虚假通信来源,很难准确定位真正的幕后攻击者。有些安全研究员仍在调查这两起攻击,并希望找出两起攻击之间的联系和背后攻击力量,但从事网络安全和DDoS攻击防护的专家认为,由于两起DDOS攻击的波及范围和对物联僵尸网络的使用,使此次黑客攻击的追溯和调查毫无先例可循。

Krebs网站受攻击的原因可能与其长期揭露DDOS犯罪组织有关。Akamai早前曾为Krebs网站提供免费网站安全防护,但因拦截黑客攻击流量耗资巨大,决定放弃,Krebs网站后由Google’s Project Shield提供防护,并于9月24日重新上线。而OVH于2014年以来,曾遭到多次DDOS攻击。 这两起大规模DDOS攻击事件可能预示着网络攻击新时代的到来,物联网设备正在成为恶意软件感染的新目标,而有些安全专家甚至认为物联网设备将会成为未来时代的新型僵尸网络。 **Mirai源代码下载:Github **参考来源:F5,Level3,Incapsula,Fashpoint,Motherboard. FB小编clouds编译 |